社内ネットワークが遅い原因6選|情シス向け切り分け方法と改善策【図解】— SaaS時代に効く「ローカルブレイクアウト」まで —

- ネットワーク環境の最適化

1. はじめに

社内ネットワークの“遅い/重い”は、Web会議の途切れやクラウドの操作遅延など、業務品質に直結します。

原因は回線だけでなく、無線LAN・LAN配線・ネットワーク機器の性能・設定・セキュリティ処理・端末起因・社外障害まで多岐にわたります。

本記事では、企業の情報システム担当者や総務部門でネットワークを兼任管理している方に向けて、社内ネットワークが遅くなる原因と改善方法を整理します。

2. 社内ネットワークが遅いと起きる業務トラブル

社内ネットワークが遅い状態が続くと、日常業務のさまざまな場面でトラブルが発生します。

例えば以下のような症状です。

- Web会議(Zoom / Microsoft Teams など)の音声や映像が途切れる

- Google Workspace や Microsoft365 の画面表示が遅い

- クラウドストレージのファイルアップロードやダウンロードが遅い

- VPN接続時の業務システムの操作が重い

ネットワークの遅延は「回線速度」だけが原因とは限りません。

多くの場合、無線LAN・ネットワーク機器の処理能力・構成設計など、複数の要因が組み合わさって発生します。

そのため、闇雲に回線を増速するのではなく、原因を整理しながら段階的に切り分けることが重要です。

3. 「遅い/重い」の症状をまず整理する

用途別(Web会議/SaaS/ファイル転送)に症状を言語化し、「いつ/どこで/誰が/何をすると」を併記すると、調査の当たりと優先順位がつきます。

例:会議の音が途切れる→遅延・ロス・ジッタを疑う/クリック後の画面表示が遅い→端末起因の他にDNSやセッション数の逼迫を疑う。時間帯依存は混雑、特定エリアは無線LANやLAN配線、特定SaaSは社外要因の可能性が高い。

情シス担当者にとって最も難しいのは、「回線が遅いのか」「社内LANなのか」「クラウド側なのか」を短時間で切り分けることです。

原因を誤ると、回線増速や機器更改といった高額な対策を行っても改善しないケースも少なくありません。

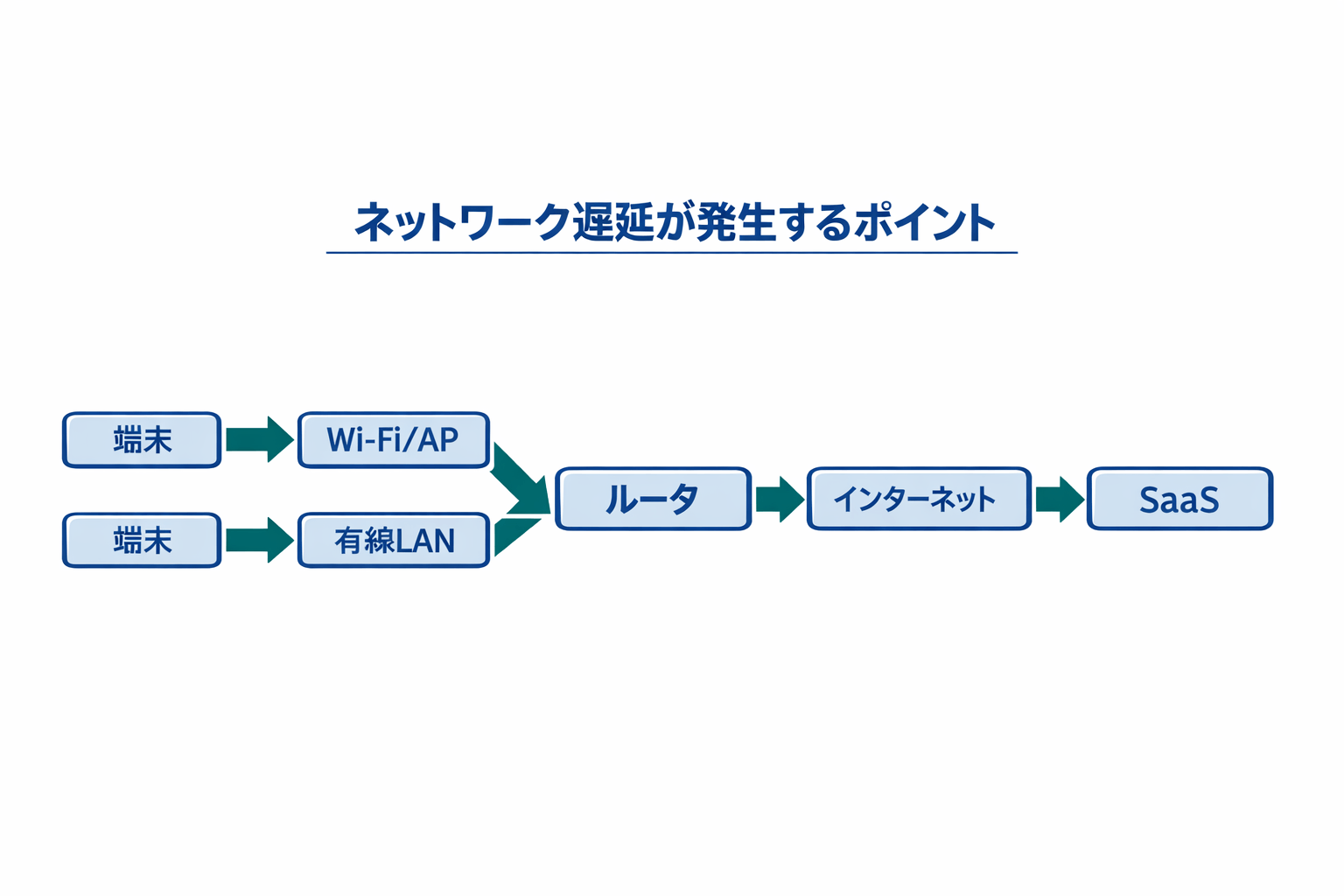

4. ネットワーク遅延が発生するポイント

社内ネットワークの通信は、端末からクラウドサービスまで複数の設備を経由します。

そのため、どこか1か所に問題があるだけでも通信速度は低下します。

以下は、ネットワーク遅延が発生しやすいポイントを示したイメージです。

5. 社内ネットワークが遅い原因(社内LAN・VPN・SaaS遅延)

社内ネットワークの遅延は「回線速度」だけが原因とは限りません。

多くの企業では、無線LANの混雑・ネットワーク機器の処理能力・構成設計など、複数の要因が同時に影響しているケースが多く見られます。

そのため、原因を一つずつ切り分けながら調査することが、最短での改善につながります。

以下は現場で頻度と影響が大きい代表例です。

5.1 回線

起きていること

ピーク時間帯(例:10–12時、14–17時)に同時通信が膨らむと、インターネット出口や拠点–本社間のWANが飽和し、スループット低下・遅延増加・パケットロスが同時に発生します。Web会議や動画配信、OSアップデートの重なりで顕在化しやすいです。

確認のしかた(最短)

- 速度計測を朝/昼/夕×有線と無線で実施し、ピークでの下り/上り/RTTを比較(最低3回/各枠)。

- 監視で出口IFの利用率(5分平均・95パーセンタイル)、ドロップ/エラーを確認。

- 目安:ピーク時に継続的なIF使用率80%超、あるいはRTTの増加に加え、パケットロスやジッタが発生している場合は回線混雑の可能性あり。

すぐ効く対策

- 帯域制御/QoSでバックアップ・更新系を抑制し、会議系を優先。

- 時間帯の分散(WSUS/端末の配信最適化・SaaS同期スケジューリング)。

- 回線増強/冗長化は最後に(計測と可視化で根拠を整える)。

5.2 無線LAN

起きていること

2.4GHzの干渉、5/6GHzの遮蔽物、AP密度の過不足、チャネル重複、ローミング閾値不適切などで再送増→体感低下が起きます。会議室・多端末密集エリアで顕著。

確認のしかた

- RSSI(目安:接続端末は**-65 dBm以上**)、SNR(≥25 dB)、チャネル利用率、再送率(目安:5〜10%以下)をAP/コントローラで確認。

- フロアプラン上でAP間距離/チャネル割当を点検。

- 有線比較テストで無線固有かを切り分け。

すぐ効く対策

- サイトサーベイ→AP配置/台数/出力最適化、チャネル再設計(5/6GHz中心、20/40MHzの使い分け)。

- ローミング支援(802.11k/v/r)・最小RSSI設定・スティッキー端末対策。

- SSID整理(業務/ゲスト分離、Broadcastの最小化)。

【補足】無線LANの「同時通信可能台数」について

無線LANは同時接続端末数とは別に、電波の空き時間(エアタイム)を分け合うため、同時にやり取りできる端末の数に実質的な上限があります。特に複数端末でのWeb会議が重なると、映像や音声が途切れやすくなります。

- 影響度はアクセスポイント(AP)の規格/仕様(例:Wi‑Fi 5/6/6E、MU‑MIMO/OFDMA対応、アンテナストリーム数、実装・ファーム)により異なります。

- 設計時は「会議室など同時通信が多い場所」のAP密度・チャネル計画を優先。

- 運用面ではエアタイム利用率/端末台数/端末ごとの実効スループットを可視化し、閾値を超えるエリアはAPの追加・エリア分割・5/6GHz誘導で対応します。

- ベンダーの設計指針(推奨同時通話・会議端末数)に合わせると、過小設計を防げます。

5.3 LAN配線

起きていること

リンク速度ダウン(1G→100M)、エラー/再送増、断続切断など、LAN配線の物理品質が原因のケース。古いCat規格、結線不良、過度な曲げや圧迫、パッチの劣化が典型です。

確認のしかた

- スイッチの該当ポートでリンク速度/デュプレックス/エラーカウンタ(CRC, FCS, Input/Output Errors)を確認。

- テスターでLAN配線試験(TDR/長さ/ペア結線)を実施。

すぐ効く対策

- Cat6A推奨(将来10G想定なら尚良)。ラベリング/LAN配線整理、曲げ半径遵守。

- ラック内の給電/熱設計見直し(PoE電力も考慮)。

【補足】ノイズ対策としてのシールド付きLANケーブル(STP)

強電設備の近傍や天井裏配線などノイズ源が多い経路では、UTPケーブルだと減衰・誤りが増える場合があります。

- シールド付きケーブル(STP)を使うことでノイズ耐性が向上し、CRC/FCSエラーや断続切断の改善につながるケースがあります。

- 注意点:STPは正しいアース(接地)とシールド対応のモジュラジャック/パッチパネルまで一貫してシールドすることが前提です。中途半端なシールドは逆効果になることがあります。

- 併せて、電源ケーブルと通信ケーブルを平行・至近で長距離配線しない、最小曲げ半径の順守、束ねすぎないなどの施工ルールも徹底します。

【補足】ネットワーク(LAN)ループの基礎と対処

LANループ(ケーブルの閉回路)ができると、ブロードキャストストームが発生し、全体が極端に遅い/断続的に切れるなどの障害を引き起こします。

よくある原因

- 余剰パッチでスイッチの2ポート同士を誤接続

- **フロアスイッチとハブ(アンマネージド)**を多段接続→現場で誤結線

- 冗長配線を張ったがSTP/RSTPが未設定

検知のヒント

- スイッチのログでMACフラッピング(同一MACが複数ポート間で頻繁に出現)

- ブロードキャスト/マルチキャストのカウンタ急増、CPU高騰、Link Up/Downの頻発

対処(推奨)

- RSTP(802.1w)有効化、エッジポートはBPDU Guard/PortFast、上位接続にはLoop Guard/Root Guard等を適用

- ストームコントロールでブロードキャスト等のしきい値を設定

- アンマネージドHUBの撤去、配線のラベリング徹底と配線経路のドキュメント化

- SMB向けスイッチのループ検知(ポート自動遮断)機能があれば有効化

- ループ疑い時は該当エリアのポートを順に遮断→復帰で当たりを絞ると早いです。

5.4 ネットワーク機器

起きていること

Firewall/Router/Switch/APがCPU・メモリ・バッファで張り付き、セッション/新規接続処理が限界に。温度・電源・経年劣化も断続的遅延の原因。

確認のしかた

- 機器ごとにCPU/Memory/温度/電源ログ、同時・新規セッション、キュー/ドロップを監視。

- ピーク時の張り付き(連続的な高負荷)を最優先で疑う。

すぐ効く対策

- 機能整理(重複検査の間引き、プロファイル最適化)。

- 更改時は実効スループット/同時・新規セッション/L7復号性能/ログ出力時の性能低下を要件化。

5.5 設定・構成

起きていること

多段NAT/冗長不整合/非対称ルーティングにより遠回り経路、破棄、再送が発生。SD-WANやハイブリッド環境での意図せぬ経路選択も要注意。

確認のしかた

- traceroute/mtrで遅延増のホップを推定(後述4.3)。

- L3/ACL/NATの適用順やリターンパスを設計図で検証。

すぐ効く対策

- ハブ&スポーク+LBOの分離設計に整理。

- ポリシーベースルーティング(PBR)や経路タグで意図を明示。

5.6 社外要因

起きていること

自社では変えられない遅延(経路障害、プロバイダ輻輳、SaaS/CDN側不具合)。しかし“社内が遅い”と感じられやすい。

確認のしかた

- 複数拠点/回線で同時発生か、自社サーバは正常かなど状況証拠を集める。

- 過去の平常基準と比較できる再現手順を整備。

すぐ効く対策

- 事実を示す計測ログを添えてISP/SaaSベンダへ連絡。

- 将来の判断迅速化に継続計測の仕組みを用意。

6. 最短で原因を絞る「切り分け」手順

同条件で複数回測定→再現性で判断。端末→無線LAN→有線LAN→ゲートウェイ→回線→クラウド/ISPの順で影響範囲の小さい所から確認します。

6.1 速度測定(朝・昼・夕×有線/無線)

目的

全体遅いのか、無線だけ/特定時間だけ遅いのかを数値で可視化

方法

- 同じ速度測定サイトで朝/昼/夕に各3回以上、有線LANと無線LANで計測。

- RTT/下り/上りを記録し、中央値とばらつきを見る。

- VPN有無で差を確認(VPN経路の影響切り分け)。

ありがちな落とし穴

- 単発の計測だけで判断せず、複数回測定して再現性を確認する。

- 無線LANのみで測る→有線LAN比較を必ず入れる。

で経路影響も分離。

6.2 pingで遅延/ロスを見る

目的

どの区間から悪化しているかを手早く把握

方法

- 宛先をGW→社内サーバ→外部安定IPの順で変え、平均/最大/ロスを採取(例:50回)。

- 体感に効くのは最大値の跳ね(ジッタ)とロス。

- 無線LAN/有線LANで同条件比較。無線LANのみ悪化なら無線LAN領域に絞れる。

目安

- ロス**<1%、最大RTTが平均の2×以内**なら概ね健全。

- 断続的な高RTTスパイクはバッファ/無線LAN/装置負荷の兆候。

6.3 切り分けの順番

原則

影響範囲が小さく、再現性の高い順に

- 端末(ドライバ、バックグラウンド更新、常時VPN)

- 無線LAN(電波/チャネル/密度/ローミング)

- 有線LAN(リンク速度、エラー、配線品質)

- ゲートウェイ/セキュリティ(負荷、セッション、検査)

- 回線(IF使用率、輻輳)

- クラウド/ISP(広域経路/サービス側)

狙い

最短距離で原因域へ到達し、不要な増強や更改を避ける。

【補足】Windowsでのローミング最適化(ローミングの積極性)

Windows OSでは無線LANアダプターのローミングの(感度)を調整できます。

操作手順(例)

- デバイスマネージャーを開く

- ネットワーク アダプター を展開

- 対象の 無線LANデバイス を右クリック → プロパティ

- 詳細設定(または詳細タブ)を開く

- プロパティ一覧から 「Roaming Aggressiveness/ローミングの積極性(感度)」 を選択

- 希望の値を設定

- 最低|中低|中くらい|Medium-High|高い

使い分けの目安

- “高い”:電波が弱くなったら早めにAPを切り替える(会議室の移動が多い環境向け)。

- “最低〜中”:電波が多少弱くても粘って同じAPを使う(小規模・固定席中心の環境向け)。

注意点

- 項目名やレベルはNICベンダー/ドライバーで異なる場合があります。

- 設定はグループポリシーでの一括適用や、一部端末でのパイロット検証を行ってから本展開すると安全です。

7. すぐ効く改善策(今日から)

7.1 無線LANの最適化

方針

- “届く”より“同時接続に耐える”設計へ。

- 5/6GHz主軸、チャネル幅は20/40/80MHzのトレードオフを現場密度で決定。

実装例

- サイトサーベイ→APの配置/台数/出力最適化。

- チャネルプラン(隣接APで重複回避、DFS運用ポリシー明確化)。

- ローミング最適化(k/v/r、最小RSSI、ステアリング)

- SSID/ビーコンの最小化(冗長SSID廃止)。

目安

- 稼働時再送率<10%、SNR≥25 dB、端末RSSI -65 dBm以上を狙う。

- 特にWeb会議などリアルタイム通信では -65dBm以上が推奨。

7.2 ネットワーク機器の更改

方針

- スペック表の“最大値”ではなく、実効条件で評価。

- ゼロトラスト前提(L7/SSL復号/ログ出力)を見込む。

要件化のポイント

- 実効スループット(検査オン)、同時/新規セッション、TLS/復号性能。

- ログ出力時の性能低下、HA冗長時のフェイルオーバー時間。

- 運用面:API/テンプレ/IaCで構成標準化ができること。

7.3 回線プランの見直し

方針

- ピーク実測を根拠に、増速/回線追加/冗長を選ぶ。

- IPv6 IPoE※や帯域確保型で揺らぎを低減。

- 従来のPPPoE方式では混雑しやすい網終端装置を経由しますが、IPv6 IPoEではより広い帯域の設備を利用するため、混雑時間帯でも速度低下が起きにくい傾向があります。

実装例

- 95パーセンタイルのピーク帯域差で増速判断。

- 回線多重+動的経路制御(SD-WAN)で可用性×性能を両立。

- 多拠点は拠点ごと利用形態に合わせた品質・冗長設計へ。

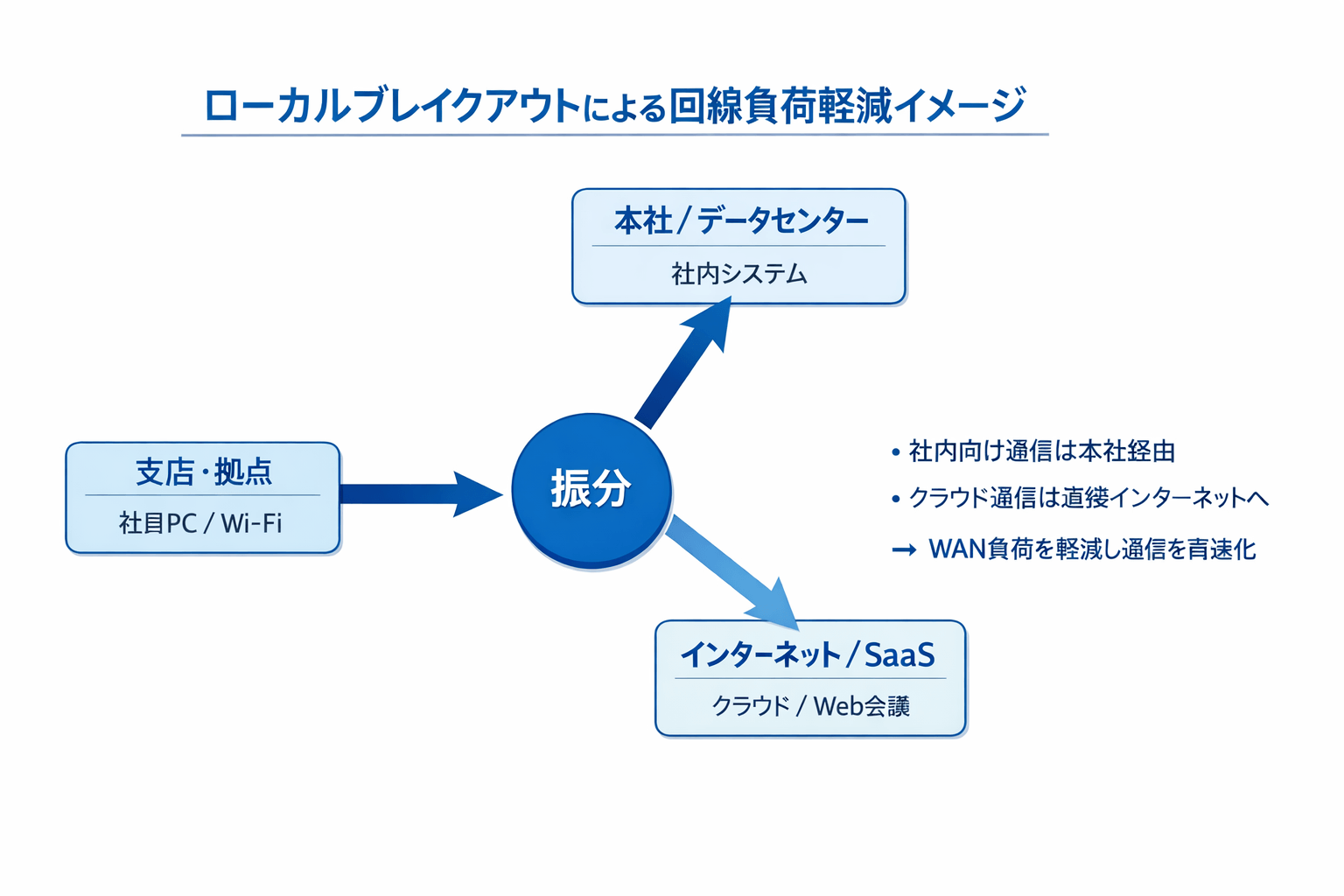

8. SaaS時代のネットワーク構成:ローカルブレイクアウト(LBO)

クラウド/SaaSは本社集約で遠回り&集中しがちなので、拠点からクラウド/SaaSへ直出しさせてRTTの短縮と混雑回避をします。用途ごとに直出し/集約を振り分け、性能と統制を両立します。※ハブ&スポーク+LBOの分離設計を推奨。

例えて言うと…

本社にある“1つの出口”から全国の社員が一斉に外へ出ようとすると渋滞しますが、

LBOは各拠点に“専用の出口”を作って直接インターネットへ出る仕組みです。

その結果、

渋滞しにくい

SaaSが速い

Web会議が安定

といった効果が生まれます。

近年はSaaSやクラウドサービスの利用が増えたことで、従来の「本社に通信を集約するネットワーク構成」では通信遅延や回線混雑が発生しやすくなっています。

その解決策として導入が進んでいるのが、拠点から直接インターネットへ通信を出す「ローカルブレイクアウト型ネットワーク」です。

ローカルブレイクアウトを適切に設計することで、SaaS通信の遅延を減らしながら、社内システムの通信は安全に閉域網で維持することができます。

こうした構成設計は自社だけで最適化するのが難しく、実際にはネットワーク診断を行ってから設計する企業が増えています。

BroadLineの「AtinaVPN」では、ハブ&スポーク構成とローカルブレイクアウトを組み合わせた

企業向けネットワーク設計を提供しています。

9. 情シス向け:ネットワーク遅延トラブルシューティングチェックリスト(保存版)

10. お問い合わせ:インターネットVPN「AtinaVPN」(BroadLine)

複数拠点/テレワークの通信最適化、ローカルブレイクアウトに関する

ネットワーク診断→段階導入→本番展開をご支援します。以下のページからお気軽にご相談ください。

- 掲載されている会社名、サービス名、ロゴ等は各社の商標または登録商標です。